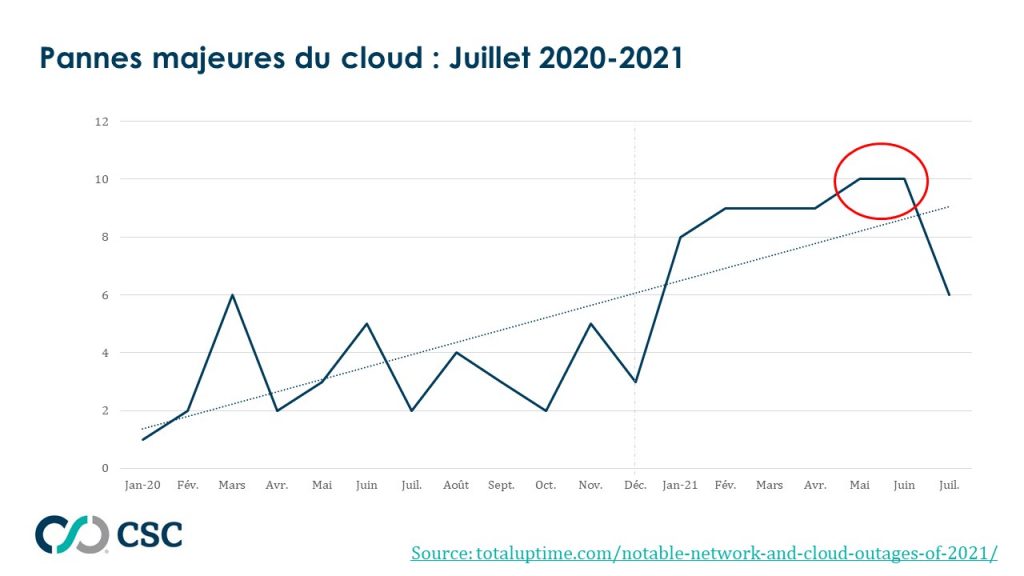

Si les pannes du cloud sont relativement fréquentes, ces dernières années ont cependant vu une augmentation des pannes majeures. En 2021, la hausse a été exponentielle avec de nombreux incidents notables en juin 2021. Ces pannes ont affecté un nombre important d’entreprises de diverses tailles.

Le cloud repose sur Internet et a été conçu en se basant sur la confiance. Malheureusement, de par sa conception même, l’internet est intrinsèquement peu sécurisé. Les cas d’abus de confiance par des cybercriminels exploitant les vulnérabilités d’Internet se multiplient. Dès lors, la question se pose : pourquoi les entreprises continuent-elles de migrer vers le cloud ?

Le cloud offre toute une série d’avantages, et avec la pandémie qui a accéléré la transformation digitale, plus de 90 % des entreprises prévoient de migrer – ou ont déjà migré – vers le cloud[1].

Alban Kwan, Directeur régional chez CSC pour l’Extrême-Orient, a récemment présenté trois recommandations visant à répondre au « Paradoxe de la confiance dans le cloud », en développant une opinion partagée par Google® : « Pour faire davantage confiance au Cloud computing, vous devez être capable de lui faire moins confiance[2]. »

Anticipez les pannes et intégrez la redondance dans le connecteur du cloud, c’est à dire le système de noms de domaine (DNS). Envisagez de faire appel à des fournisseurs de services cloud et DNS distincts, ou prévoyez d’intégrer la redondance pour atténuer les risques en cas de panne.

Évitez les erreurs humaines en ayant recours à des fournisseurs qui ont eux-mêmes un intérêt dans le cloud. Des services gratuits pourraient indiquer un faible investissement dans la sécurité de l’offre gratuite. Pensez également à utiliser des services ou des réseaux dédiés.

Sécurisez votre identifiant en ligne pour atténuer les menaces inter-réseaux. De nombreuses cyberattaques commencent par du phishing, lorsqu’un fraudeur est capable d’usurper votre identité par divers moyens, y compris le piratage du DNS, et d’utiliser des adresses mail légitimes pour leurs campagnes de phishing.

Écoutez les observations préliminaires d’Alban* pour sa présentation détaillée sur ce thème lors du HackaDay organisé par Price Waterhouse Cooper.

*disponible en anglais uniquement

[1] pwc.com/us/en/tech-effect/cloud/enterprise-cloud-transformation-strategy.html

[2] cloud.google.com/blog/products/identity-security/trust-a-cloud-provider-that-enables-you-to-trust-them-less