Les abus liés aux noms de domaine sont l’une des infractions les plus dangereuses et les moins réglementées en matière de sécurité des entreprises en ligne. Une attaque sur un nom de domaine web peut entraîner la redirection du trafic du site web d’une entreprise, mais également mener au spoofing de noms de domaine, à des attaques de phishing, à des failles de sécurité du réseau ainsi qu’à des attaques BEC (Business Email Compromise). Les noms de domaine constituent la présence en ligne d’une entreprise et font donc partie de sa surface d’attaque externe. À ce titre, ils doivent faire l’objet d’une surveillance continue pour contrer les attaques des cybercriminels et la fraude. Alors que les risques cyber sont en augmentation constante, les organisations et les assureurs cyber ont de grandes difficultés à les quantifier et à gérer leur capacité de nuisance. Et de fait, chaque jour, nous découvrons de nouveaux développements concernant des attaques de la chaîne logistique, des rançongiciels et des attaques de phishing, ainsi que des niveaux de complexité supplémentaires qu’il est nécessaire d’adopter pour s’en protéger et les contrer.

1. Parmi les plus grandes entreprises mondiales, nombreuses sont celles qui n’ont toujours pas adopté les protocoles de sécurité de base pour sécuriser leurs noms de domaine

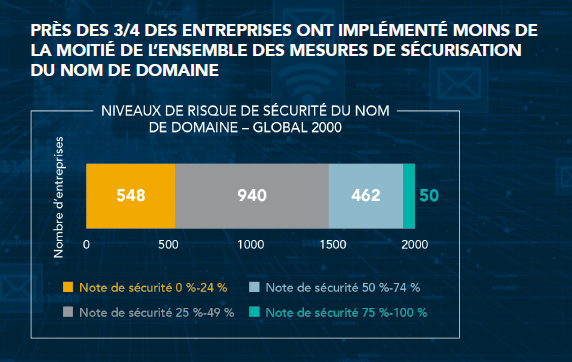

Comme le montre le dernier Rapport sur la sécurité des noms de domaine publié par CSC, près des trois quarts des entreprises figurant au classement Forbes Global 2000 ont mis en œuvre moins de 50 % des mesures de sécurité recommandées des noms de domaine, ce qui en fait des cibles de choix pour les hackers.

Sécuriser le portefeuille de noms de domaine, ce qui inclut la sécurisation de la présence en ligne d’une marque, mais également des noms de domaine qui hébergent votre messagerie, vos portails client, ou d’autres applications professionnelles essentielles, est fondamental pour maîtriser le risque cyber. Il est important de vérifier auprès des différentes équipes concernées de votre entreprise si elles font appel à un registrar corporate, ou si elles ont déployé le verrouillage du registre. Demandez-leur également si elles utilisent les enregistrements CAA (Certification Authority Authorization), et si elles ont mis en œuvre la redondance du DNS, les extensions de sécurité du DNS (DNSSEC), ainsi que les protocoles d’authentification SPF (Sender Policy Framework), DKIM (Domain Keys Identified Mail) et DMARC (Domain-based Message Authentication Reporting and Conformance).

2. Votre sécurité dépend de celle de vos fournisseurs, et vous pouvez choisir votre registrar de noms de domaine

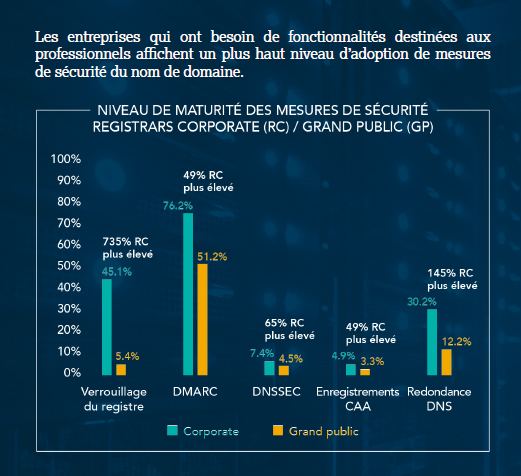

En matière de sécurité des registrars et de l’intérêt que ceux-ci accordent à la sécurité des noms de domaine de leurs clients, le choix du bon fournisseur est crucial. Certaines grandes entreprises continuent de recourir à des registrars grand public qui offrent les mêmes prestations aux particuliers, aux start-ups et aux petites entreprises, alors que le choix d’un fournisseur adapté est absolument essentiel. CSC a également analysé les tendances d’adoption des dispositifs de sécurité du nom de domaine en fonction du type de registrar utilisé, et découvert que :

| REGISTRARS CORPORATE : Un registrar corporate se spécialise dans la prestation de services aux entreprises et aux titulaires de marques qui ont besoin de niveaux avancés de pratiques commerciales, de capacités, d’expertise et de personnel d’assistance en matière de gestion des noms de domaine et de DNS ainsi qu’en termes de sécurité, de protection de la marque et de lutte contre la fraude, de gouvernance des données et de cyber-sécurité. | REGISTRARS GRAND PUBLIC : Un registrar grand public propose des services liés aux noms de domaine, aux sites web et aux messageries qui peuvent convenir aux particuliers, aux indépendants et aux petites entreprises qui démarrent. |

De nombreuses entreprises considèrent que tous les registrars se valent. La confiance injustifiée envers les registrars grand public, qui peuvent ne pas avoir prévu de mesures de sécurisation des noms de domaine, peut finir par nuire à la stratégie de sécurité globale d’une entreprise. Cette distinction est particulièrement évidente concernant l’adoption du verrouillage du registre, car la plupart des registrars grand public ne prennent pas en charge ce dispositif.

Fin 2021, SecurityScorecard a comparé les notes de cyber-sécurité des entreprises utilisant des registrars corporate par rapport à celles qui font appel à des registrars grand public. Leur analyse a montré que les entreprises dont le ou les noms de domaine sont gérés par des registrars corporate ont une note globale en moyenne d’une demi-lettre, voire d’une lettre supplémentaire par rapport à la note de cyber-sécurité.

Les registrars de noms de domaine de type grand public proposent à leurs clients une relation purement transactionnelle et ne procèdent pas au processus de vérification détaillée qu’un prestataire de services aux entreprises effectue. Ils n’offrent pas de solutions pour atténuer tous les risques numériques comme le spoofing de nom de domaine, ou les attaques contre le DNS ou le nom de domaine, les détournements de sous-domaines ou encore les attaques de phishing. Outre la manque de sécurité, la dure vérité est que les registrars de noms de domaine grand public ont permis la généralisation du typosquatting, des services de vente aux enchères de noms de domaine, portant souvent atteinte à des noms de marque officielles, ou de génération en masse de noms de domaine (« domain-spinning »). Ces registrars monétisent la valeur qui résulte des efforts constants des titulaires de marques, et créent des flux de revenus pour eux-mêmes plutôt que de protéger leurs clients.

Un registrar corporate se spécialise dans la prestation de services aux entreprises et aux titulaires de marques qui ont besoin de niveaux avancés de pratiques commerciales, de capacités, d’expertise et de personnel d’assistance en matière de gestion des noms de domaine et de DNS ainsi qu’en termes de sécurité, de protection de la marque et de lutte contre la fraude, de gouvernance des données et de cyber-sécurité. Pour plus d’informations, consultez La sécurité de votre nom de domaine commence avec votre registrar.

3. Ne pas surveiller et désactiver les noms de domaine usurpant l’identité de votre marque augmentera les risques d’attaque

Ces enregistrements abusifs de faux noms de domaine visent à tirer parti de la confiance accordée à la marque ciblée pour lancer des attaques de phishing ou d’autres formes de détournement de marque numérique ou d’atteinte à la propriété intellectuelle. Ces infractions entraînent souvent des pertes de revenus, un détournement du trafic et finissent par entacher la réputation de la marque. Il existe une infinité de tactiques de spoofing et de permutations dans l’URL de noms de domaine, qui peuvent être utilisées par les « phishers » et des tiers malveillants.

Le rapport publié cette année mentionne que 75 % des noms de domaine homoglyphes sont détenus par des tiers et non par le titulaire de la marque. Par ailleurs, 82 % d’entre eux ont masqué leurs coordonnées WHOIS ou les informations liées à la propriété du site. Cela démontre leur tentative de masquer ou de dissimuler leur titre de propriété, et illustre le caractère malveillant de leurs intentions. En outre, 48 % de ces noms de domaine appartenant à des tiers disposent d’enregistrements MX, et pourraient donc servir à lancer des attaques de phishing.

Pour en savoir plus, découvrez notre Rapport sur la sécurité des noms de domaine.