Arglose Website-Besucher bemerken oft nicht, dass sie auf einer gefälschten Seite gelandet sind oder auf Webserver umgeleitet werden, die Malware hosten, mit der ihre sensiblen Daten und Informationen gestohlen werden. Man spricht hier von Subdomain-Hijacking oder Subdomain-Übernahme. Die privaten Informationen eines Internetnutzers werden dann im Darknet gehandelt und bringen Profit für Cyber-Kriminelle, was die Ausbreitung des Identitätsdiebstahls in der Online-Welt weiter vorantreibt.

In einem von Anonymität bestimmten Raum sind die angegriffenen Marken und Unternehmen vielleicht gar nicht selbst gefährdet, aber sie haben wahrscheinlich vergessen, dass DNS-Einträge zurückgelassen oder falsch konfiguriert wurden, so dass ihre Kunden dem Diebstahl ausgesetzt sind. In der Vergangenheit wurde dies als „lame Delegation“ oder „dangling DNS“bezeichnet. Cyber-Kriminelle überwachen das Internet auf öffentlich verfügbare Informationen wie etwa DNS-Zoneneinträge, die auf Ziele verweisen, die von einer Marke nicht mehr verwendet werden. Durch das Hosten von Inhalten bei Cloud-Anbietern, die keine Verifizierungsprüfungen durchführen, können Kriminelle ein zuvor verwendetes Zonenziel anfordern und dort wieder Internetnutzer empfangen, die dann auf diesen Subdomains mit ihren illegalen Inhalten landen. Das geschieht, ohne die Infrastruktur eines Unternehmens oder das Konto eines Drittanbieters zu infiltrieren. Abgesehen von den Reputationsschäden und dem Vertrauensverlust bei den Verbrauchern könnten die betrügerischen Webseiten und die damit verbundenen E-Mails für Phishing-Kampagnen und die Verbreitung von Malware verwendet werden, was zu noch schädlicheren Daten- und Sicherheitsverletzungen führen könnte.

Was ist Subdomain-Hijacking?

Subdomain-Hijacking ist eine Cyber-Bedrohung, bei der Angreifer die Kontrolle über eine legitime Subdomain erlangen, die nicht mehr in Gebrauch ist, um eigene betrügerische oder bösartige Inhalte zu hosten. Dabei nutzen sie vergessene DNS-Einträge geschickt aus, um auf die eigenen Inhalte zu verweisen.

Ein Ergebnis mangelhafter Verwaltung

Subdomain-Hijacking ist ein Ergebnis mangelhafter Pflege bzw. schlechten Lebenszyklus-Managements von DNS-Einträgen. Die Pflege von DNS-Einträgen ist eine der am schlechtesten bewältigten Aufgaben in der Geschäftswelt. Das liegt an der mehr als 20-jährigen Geschichte mit verschiedenen Inhabern, Richtlinien und Anbietern.

Wenn eine Marke aus dem Verkehr gezogen wird oder eine Kampagne nicht mehr läuft, schalten Unternehmer Websiten bei einem bezahlten Hosting-Anbieter sofort ab, lassen aber manchmal versehentlich die zugehörigen DNS-Einträge unangerührt. Mit der Zeit sammeln sich so DNS-Einträge an, die nicht mehr zugeordnet sind. Administratoren, die die Vorgeschichte nicht kennen, zögern, diese veralteten Einträge zu löschen, da sie befürchten, dass sie mit kritischen Infrastrukturen verbunden sind und so versehentlich der Geschäftsbetrieb zum Erliegen kommen könnte.

Einer von fünf DNS-Einträgen verweist auf Inhalte, die nicht mehr da sind

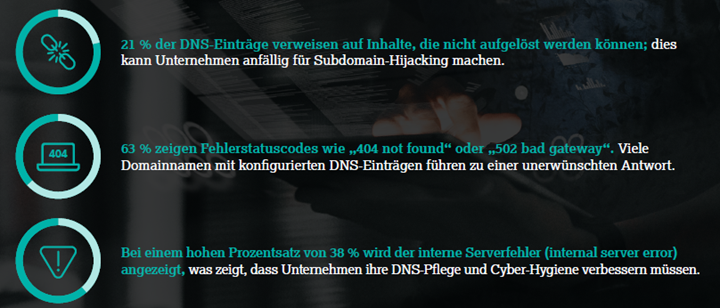

Für unseren jüngsten Bericht haben wir über 6 Millionen DNS-Einträge aus unserer Datenbank auf A- und CNAME-Einträge untersucht. Aus diesen haben wir mehr als 440.000 DNS-Einträge herausgefiltert, die auf eine Cloud-Infrastruktur verweisen, bei der die Gefahr einer Schädigung durch Subdomain-Hijacking besteht. Wir haben festgestellt, dass viele Unternehmen anfällig für Subdomain-Hijacking sind.

Wir haben ferner beobachtet, dass Unternehmen mit großen Portfolios möglicherweise keine zentrale Verwaltung ihrer Cloud-Anbieter haben, was es für sie schwierig macht, einen guten Überblick über alle ihre DNS-Einträge zu behalten.

Lesen Sie mehr darüber: Schwachstellenbericht Subdomain-Hijacking

Einhaltung der Cyber-Hygiene

Unternehmen können etwa ein dezentralisiertes Management, Personalfluktuation und umfangreiche Internetpräsenzen haben. Ohne eine ordnungsgemäße Überwachung der digitalen Einträge und deren Verwaltung sammeln Unternehmen ein „Rauschen“ an, das es ihnen erschwert, eine gute Cyber-Hygiene aufrechtzuerhalten. So sind sie für Cyber-Kriminelle ein leichtes Ziel.

Bei CSC kennen wir diese Herausforderungen und die Bedrohung, die Subdomain-Hijacking für Unternehmen darstellen kann. Darüber hinaus ist Subdomain-Hijacking eine von vielen der heutigen Bedrohungen für die Domain-Sicherheit. Dazu gehören Domain- und DNS-Hijacking, Domain-Shadowing und Cache-Poisoning. Diese Bedrohungen dienen oft als Grundlage für noch schwerwiegendere Phishing- und Ransomware-Angriffe sowie für die Business Email Compromise (BEC), E-Mail-Spoofing oder sogar Datenschutzverletzungen.

Wir empfehlen allen Unternehmen den Einsatz einer Subdomain-Überwachungslösung, die nicht nur eine Warnung ausgibt, wenn Änderungen an den DNS-Einträgen festgestellt werden, sondern auch den Kontext liefert, damit fundierte Entscheidungen getroffen und geeignete Maßnahmen ergriffen werden können, um Subdomain-Hijacking zu verhindern.

Kontaktieren Sie uns, um mehr über unsere Subdomain-Überwachungslösung zu erfahren. >>