Was ist ein DDoS-Angriff?

Bei einem Distributed-Denial-of-Service-Angriff überlastet ein:e Angreifer:in ein Netzwerk, einen Dienst oder eine Anwendung mit ungewöhnlich hohem Datenverkehr, wodurch Anfragen von legitimen Nutzer:innen effektiv blockiert werden. Zu den ausgenutzten Systemen können Computer sowie vernetzte Ressourcen und Geräte des Internets der Dinge (IoT), beispielsweise intelligente Lautsprecher und tragbare Geräte, gehören. In den letzten Jahren sind diese Arten von Cyberangriffen häufiger, umfangreicher und komplexer geworden.

Sind DDoS-Angriffe illegal?

Ja, DDoS-Angriffe sind Cyberverbrechen, durch die bereits Schäden in Millionenhöhe entstanden sind. In den Vereinigten Staaten beispielsweise wurden Hacker und andere Personen wegen der Durchführung solcher Handlungen wegen Straftaten nach Bundesrecht angeklagt. Viele andere Länder haben ähnliche Gesetze.

Eine Website kann durch einen plötzlichen und starken Anstieg des Kundenverkehrs, beispielsweise an einem Feiertag mit hohem Einkaufsaufkommen, überlastet werden, was zu einer Verlangsamung oder einem Absturz der Hosting-Umgebung oder der Website führen kann. Eine vorsätzliche Störung mittels eines Netzwerks gekaperter Geräte stellt jedoch eine Straftat dar.

Wie funktionieren DDoS-Angriffe?

Ein Denial-of-Service-Angriff (DoS-Angriff) nutzt nur eine einzige Online-Verbindung, um einen Rechner oder ein Netzwerk zu überlasten. Ein Distributed-Denial-of-Service-Angriff (DDoS-Angriff) nutzt dagegen mehrere infizierte Rechner, sogenannte Botnets, um die Infrastruktur des Opfers zu überfluten und so möglicherweise einen katastrophalen Ausfall zu verursachen. Cyberkriminelle übernehmen die Kontrolle über diese Botnets mithilfe von Malware (bösartige Software) und befehlen ihnen, den Zielserver mit massiven Mengen an Netzwerkverkehr in Form von bösartigen Paketen zu bombardieren. Da DDoS-Angriffe die Last auf viele kompromittierte Geräte verteilen, sind sie viel schwieriger zu entschärfen als Standard-DOS-Angriffe.

Auf technischer Ebene sind Pakete die grundlegenden Dateneinheiten, die über das Internet übertragen werden. Jede Interaktion, wie etwa das Laden einer Webseite, das Streamen eines Videos oder das Versenden einer E-Mail, basiert auf der Übertragung von Datenpaketen zwischen Servern und Nutzer:innen. Bei einem DDoS-Angriff generieren Botnets eine überwältigende Flut von Datenpaketen. Diese erschöpfen die Bandbreite, Rechenleistung oder Verbindungsgrenzen des Zielservers und legen Online-Dienste somit effektiv lahm.

Domainnamen sind zwar in der Regel nicht das direkte Ziel von DDoS-Angriffen, können jedoch beeinträchtigt werden, wenn DNS-Server (Domain Name System) oder die unterstützende Infrastruktur angegriffen werden. Ein Distributed-Denial-of-Service-Angriff (DDoS-Angriff), durch den eine Domain unzugänglich gemacht wird, kann den Geschäftsbetrieb stören, den Kundenzugang blockieren und den Ruf eines Unternehmens schädigen.

Arten von DDoS-Angriffen

Obwohl es viele verschiedene Arten von Distributed-Denial-of-Service-Angriffen gibt, lassen sich die meisten in diese allgemeinen Angriffstypen einordnen.

Angriffe auf die Anwendungsschicht, manchmal auch Layer-7-Angriffe genannt, zielen auf die höchste Schicht des OSI-Modells (Open Systems Interconnection) ab. In dieser Schicht finden die Interaktionen der Nutzer:innen mit Anwendungen statt. Zu den Aufgaben dieser Schicht gehören das Laden von Webseiten und die Verwaltung von Datenbankabfragen. Angreifer:innen überschwemmen eine Anwendung mit einer überwältigenden Anzahl scheinbar legitimer Anfragen und erzeugen übermäßigen Netzwerkverkehr, der Serverressourcen erschöpft und Dienstunterbrechungen verursacht.

Protokollangriffe, manchmal auch State-Exhaustion-Angriffe genannt, nutzen Schwachstellen in Kommunikationsprotokollen der Transport- und Netzwerkschicht (Schichten 3 und 4 des OSI-Modells) aus. Diese Angriffe zielen darauf ab, begrenzte Ressourcen, wie beispielsweise Speicher oder Verbindungszustandstabellen, in Firewalls, Load Balancern oder Servern zu verbrauchen. Einige Angriffe beinhalten das Senden fehlerhafter oder strategisch gestalteter Pakete, die ausnutzen, wie ein System den Netzwerkverkehr verarbeitet. Andere manipulieren die Verbindungsbehandlung, um Engpässe zu schaffen. Da Protokollangriffe nicht immer tiefes technisches Wissen erfordern, sind sie relativ häufig.

Volumetrische Angriffe, auch bekannt alsnetzwerkbasierte Angriffe, sind die häufigste und bekannteste Art von DDoS-Angriffen und konzentrieren sich darauf, die verfügbare Bandbreite eines Zielservers zu überfordern. Bei diesen Angriffen wird das angegriffene System mit einer Flut von Anfragen überschwemmt. Häufig kommen dabei Reflektions- und Verstärkungstechniken zum Einsatz, um das Datenverkehrsvolumen zu vergrößern. Ein Beispiel ist die DNS-Verstärkung, bei der ein Angreifer oder eine Angreiferin offene DNS-Resolver ausnutzt, indem er oder sie kleine gefälschte Abfragen sendet, die viel größere Antwortpakete erzeugen, die an die IP-Adresse des Opfers gerichtet sind. Das schiere Volumen dieser Antworten sättigt das Netzwerk und erschwert den legitimen Datenverkehr.

Eine cyberkriminelle Person kann eine beliebige Kombination dieser Methoden verwenden, um einen Multi-Vektor-Angriff zu starten. Dadurch wird die Komplexität und Schwere des Angriffs erhöht, da verschiedene Ebenen gleichzeitig angegriffen werden.

Erfahren Sie in unserem Insight-Papier „Sechs Möglichkeiten zur Stärkung der DNS-Sicherheit“ mehr über die Unterbindung von DNS-Amplification-Aktivitäten und vieles mehr.

Folgen von DDoS-Angriffen

In der heutigen, ständig vernetzten Welt kann eine Organisation bereits unter einer kurzen, ungeplanten Ausfallzeit leiden. Ein Unternehmen muss unmittelbar nach einem solchen Vorfall mit Umsatzeinbußen durch Kunden:innen, Produktivitätsverlusten durch Angestellte sowie potenziellen Kosten für die Behebung von Sicherheitslücken rechnen.

Ein schwerwiegender Vorfall kann langfristige Auswirkungen haben. Dazu zählen beispielsweise eine Schädigung des Markenimages, der Verlust des Kundenvertrauens, die Aufdeckung weiterer Sicherheitslücken gegenüber Angreifer:innen sowie eine rechtliche Haftung, sollte festgestellt werden, dass das Unternehmen keine angemessenen Maßnahmen zur Verhinderung des DDoS-Vorfalls ergriffen hat.

DDoS-Schutz für Unternehmen

Distributed-Denial-of-Service-Angriffe sind sowohl einfach als auch kostengünstig durchzuführen, so dass sie immer häufiger gegen DNS-Systeme eingesetzt werden, um Online-Unternehmen zu stören. Da DNS Domainnamen in IP-Adressen übersetzt, ist es ein kritisches Ziel. Es müssen daher geeignete Cybersicherheitsmaßnahmen getroffen werden.

So stoppen Sie einen DDoS-Angriff

Um einen DDoS-Angriff schnell zu erkennen und zu stoppen, ohne den täglichen Betrieb zu beeinträchtigen, sind starke Präventivmaßnahmen entscheidend.

Zur Abwehr DNS-basierter Angriffe empfehlen wir den Einsatz einer Lösung mit mehreren Schutzebenen gegen DDoS-Angriffe. DNS-Knoten sind wichtige Komponenten, die die Auflösung von Domainnamen übernehmen. Sie sollten mit DDoS-Abwehrgeräten ausgestattet sein, um ungewöhnliche Verkehrsmuster wie fehlerhaften oder hohen Datenverkehr von verdächtigen Standorten ständig zu überwachen. Frühzeitige Erkennung ist entscheidend.

Die meisten Distributed-Denial-of-Service-Angriffe sind nur von geringem Ausmaß und können in der Regel ohne größere Störungen abgewehrt werden. Techniken wie die Ratenbegrenzung und die Traffic-Filterung helfen dabei, diese Angriffe zu bewältigen, indem sie das Anfragevolumen kontrollieren und bösartigen Datenverkehr blockieren.

Bei groß angelegten Angriffen sollte der böswillige Datenverkehr automatisch auf ein separates Netzwerk umgeleitet werden, das speziell dafür eingerichtet wurde und die Last bewältigen kann. Diese Maßnahme wird als DNS-Redundanz bezeichnet. Dadurch werden potenzielle Schäden an der betroffenen DNS-Infrastruktur eingegrenzt. Da die Bedrohung eingedämmt ist, kann das 24/7 verfügbare Sicherheitsteam effektiver reagieren.

So verhindern Sie DDoS-Angriffe

Eine Reduzierung der gesamten Angriffsfläche Ihres Unternehmens würde es Cyberkriminellen erschweren, Angriffe durchzuführen, und DDoS-Angriffe verhindern. Um Ihre Abwehrmaßnahmen zu optimieren, sollten Sie die folgenden Best Practices beachten:

Stärkung der Sicherheit für voneinander abhängige Dienste wie DNS- und Cloud-Anbieter

Verbindungen mit IoT-Geräten minimieren, um die potenzielle Expositionsfläche zu begrenzen

Sicherheitsmaßnahmen für Remote-Mitarbeiter:innen implementieren, da mehrere WLAN-Verbindungen die Angriffsfläche vergrößern

Verwendung einer Sicherheitsplattform, die eine umfassende Überwachung Ihres Domainportfolios bietet und dabei hilft, potenzielle Sicherheitslücken zu identifizieren und zu schließen

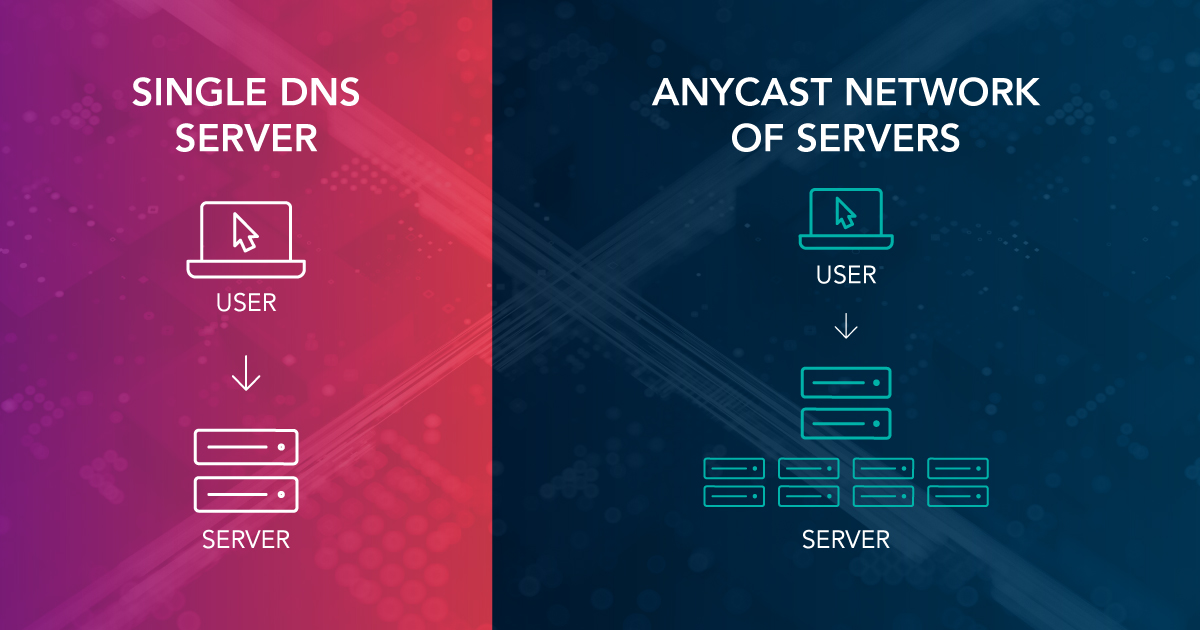

Nutzung der DNS-Redundanz durch den Einsatz eines Netzwerks mit mehreren primären und Backup-Knoten weltweit für eine zuverlässige Abdeckung

Verwendung eines integrierten DDoS-Schutzes und DNS-Sicherheitserweiterungen (DNSSEC), um unerwünschten Datenverkehr und andere DNS-basierte Angriffe abzuwehren

Zusammenarbeit mit einem Sicherheitsanbieter, der Dienste wie DDoS-Scrubbing-Center anbietet, die bösartigen Datenverkehr filtern und entfernen, bevor er Ihr Netzwerk erreicht

Schützen Sie Ihr DNS vor DDoS-Angriffen

Planen Sie im Voraus und schützen Sie Ihr Unternehmen, indem Sie dafür sorgen, dass Ihr DNS gegen Distributed-Denial-of-Service-Angriffe gesichert bleibt. Unsere DNS-Dienste für Unternehmen, die von Vercara betrieben werden, kombinieren Anycast-Routing, integrierte DDoS-Abwehr und globale Redundanz. So wird die Verfügbarkeit aufrechterhalten und Dienstunterbrechungen vorgebeugt. Unsere Lösung hilft Ihnen durch kontinuierliche Überwachung und automatisierte Warnmeldungen dabei, Schwachstellen zu identifizieren und potenzielle Bedrohungen zu erkennen, bevor diese Auswirkungen auf Ihr Unternehmen haben.

Häufig gestellte Fragen (FAQ)

Bei einem Distributed-Denial-of-Service-Angriff wird eine Website, ein Server oder ein Netzwerk mit übermäßigem Datenverkehr überlastet. Dadurch wird der normale Betrieb gestört und Online-Dienste sind für legitime Nutzer:innen nicht mehr verfügbar.

DDoS-Angriffe sind in den meisten Ländern illegal und können schwerwiegende Konsequenzen nach sich ziehen, darunter Geldstrafen und Strafanzeigen. Gemäß Gesetzen, die unbefugte Eingriffe in Computersysteme verbieten, stufen viele Rechtsordnungen sie als Cyberkriminalität ein.

Anzeichen für einen DDoS-Angriff sind ein plötzlicher Anstieg des Datenverkehrs, eine langsame Performance der Website, unerwartete Ausfälle und die Unmöglichkeit, auf Online-Dienste zuzugreifen. Sicherheitsüberwachungstools können dabei helfen, ungewöhnliche Verkehrsmuster im Zusammenhang mit einem Angriff zu identifizieren.

Ja, Unternehmen können DDoS-Angriffe durch Ratenbegrenzung, Traffic-Filterung und DDoS-Abwehrdienste abwehren. Diese erkennen den bösartigen Datenverkehr und blockieren ihn, bevor er kritische Infrastrukturen erreicht. Die Implementierung von DNS-Redundanz ist ebenfalls hilfreich, da DNS-Anfragen auf mehrere Netzwerke verteilt werden. Dadurch wird das Risiko eines Single Point of Failure während eines Angriffs verringert.

Ein erfolgreicher DDoS-Angriff kann den Geschäftsbetrieb stören, den Umsatz beeinträchtigen und den Ruf der Marke schädigen. Unternehmen sollten über einen Plan zur Risikominderung verfügen. Dieser sollte DDoS-Schutzdienste, Netzwerkredundanz sowie Strategien zur Reaktion auf Vorfälle umfassen.

Verwandte Ressourcen

Monitoring Marketplaces:

Image AI Available Now to Identify Brand Threats

6 Ways to Strengthen DNS Security

Domain Security Checklist

Stellen Sie eine Anfrage

Alle mit * gekennzeichneten Felder sind Pflichtfelder.