¿En qué consiste un ataque DDoS?

En un ataque de denegación de servicio distribuido, un ciberdelincuente satura una red, un servicio o una aplicación con volúmenes de tráfico inusualmente altos, lo que bloquea de manera efectiva las solicitudes de los usuarios reales. Los sistemas afectados por estos ataques suelen incluir ordenadores, equipos conectados en red y dispositivos del Internet de las cosas (IoT), como altavoces inteligentes y dispositivos portátiles. En los últimos años, este tipo de ciberataques han aumentado en frecuencia, alcance y complejidad.

¿Son ilegales los ataques DDoS?

Sí, los ataques DDoS son delitos cibernéticos que han supuesto pérdidas millonarias. En el caso de Estados Unidos, los piratas informáticos y otros individuos han sido acusados de delitos federales por llevarlos a cabo. Muchos otros países han adoptado una legislación similar.

Un sitio web puede verse saturado debido a un aumento real del tráfico de clientes, algo que ocurre debido a un aumento de las compras con motivo de días festivos, lo que provoca que el servidor de alojamiento o el sitio web se ralenticen o se bloqueen. Sin embargo, una interrupción premeditada causada por una red de dispositivos secuestrados constituye un delito.

¿Cómo funcionan los ataques DDoS?

Un ataque de denegación de servicio(DoS) utiliza una sola conexión en línea para saturar un dispositivo o una red, pero un ataque de denegación de servicio distribuido (DDoS) aprovecha múltiples dispositivos infectados, denominados botnets, para saturar la infraestructura de la víctima, lo que puede provocar un colapso devastador. Los ciberdelincuentes toman el control de los «botnets» mediante programas de «malware» (software malicioso) y les ordenan bombardear el objetivo con enormes volúmenes de tráfico de red, a menudo, en forma de paquetes maliciosos. Los ataques DDoS distribuyen la carga entre muchos dispositivos afectados, por lo que son mucho más difíciles de mitigar que los ataques DoS estándar.

A nivel técnico, los paquetes son las unidades fundamentales de datos que circulan por Internet. Cada interacción, como cargar una página web, reproducir un vídeo o enviar un correo electrónico, depende de los paquetes que se transmiten entre los servidores y los usuarios. En un ataque DDoS, las «botnets» generan una avalancha de paquetes que colapsa el ancho de banda, la capacidad para procesar o los límites de conexión del objetivo, paralizando de manera efectiva los servicios en línea.

Si bien los nombres de dominio en sí mismos no suelen ser el objetivo directo de los ataques DDoS, sí se pueden ver gravemente afectados cuando se atacan los servidores del sistema de nombres de dominio (DNS) o la infraestructura de soporte. Un ataque de denegación de servicio distribuido que impide el acceso a un dominio puede interrumpir la actividad comercial, bloquear el acceso de los clientes y perjudicar la reputación de una empresa.

Tipos de ataques DDoS

Aunque existe un gran número de diferentes tipos de ataques de denegación de servicio distribuido, la mayoría pueden agruparse en estos tipos de ataque generales.

Los ataques a la capa de aplicación, a veces denominados ataques a la capa 7, se dirigen a la capa más alta del modelo de interconexión de sistemas abiertos (OSI, por sus siglas en inglés), donde tienen lugar las interacciones de los usuarios con las aplicaciones. Esta capa se encarga de tareas como la carga de páginas web y la gestión de consultas de bases de datos. Los piratas informáticos saturan una aplicación con un número excesivo de solicitudes aparentemente legítimas, generando un exceso de tráfico en la red que desborda los recursos del servidor y provoca interrupciones en el servicio.

Los ataques de protocolo, también conocidos como ataques de agotamiento de estado, aprovechan los puntos vulnerables de los protocolos de comunicación en las capas de transporte y de red (capas 3 y 4 del modelo OSI). El objetivo de estos ataques es agotar los recursos limitados, como la memoria o las tablas de estado de conexión en cortafuegos, compensadores de carga o servidores. Algunos consisten en enviar paquetes defectuosos o diseñados estratégicamente que aprovechan la forma en que un sistema procesa el tráfico de red, mientras que otros manipulan el tratamiento de las conexiones para crear embotellamientos. Dado que los ataques de protocolo no siempre requieren conocimientos técnicos avanzados, son relativamente comunes.

Los ataques volumétricos, también conocidos como ataques basados en la red, son el tipo de ataque DDoS más frecuente y conocido, y su finalidad es saturar el ancho de banda disponible del objetivo. Estos ataques consisten en saturar al objetivo con cantidades ingentes de solicitudes, a menudo utilizando técnicas de reflexión y amplificación para multiplicar el volumen de tráfico. Un ejemplo es el ataque de amplificación DNS, en la que un intruso aprovecha los solucionadores DNS abiertos enviando pequeñas consultas fraudulentas que generan paquetes de respuesta mucho más grandes dirigidos a la dirección IP de la víctima. El enorme volumen de estas respuestas satura la red, lo que dificulta el paso del tráfico legítimo.

Un ciberdelincuente puede utilizar cualquier combinación de estos métodos para realizar un ataque multivectorial, aumentando la complejidad y la gravedad del ataque al dirigirse a diferentes capas simultáneamente.

Obtenga más información sobre cómo impedir los ataques de amplificación de DNS (y otros muchos) en nuestro informe «Seis formas de reforzar la seguridad del DNS».

Consecuencias de los ataques DDoS

Hoy en día, en un mundo permanentemente conectado, una empresa puede verse perjudicada incluso por un breve período de inactividad no planificado. Como consecuencia inmediata, una empresa puede prever pérdidas de ingresos procedentes de sus clientes, de la productividad de sus empleados y costes derivados de la resolución de los fallos de seguridad.

Un ataque grave puede tener consecuencias a largo plazo, como el deterioro de la imagen de marca, la pérdida de confianza de los clientes, la exposición a otros fallos de seguridad ante posibles amenazas y la responsabilidad legal si se determina que la empresa no tomó las medidas adecuadas para prevenir el ataque DDoS.

Protección para empresas contra ataques DDoS

Los ataques de denegación de servicio distribuido son fáciles y asequibles de perpetrar, lo que los convierte en una amenaza cada vez más frecuente contra los sistemas DNS con el fin de interrumpir los negocios en línea. Puesto que el DNS convierte los nombres de dominio en direcciones IP, es un objetivo crítico y es preciso adoptar las medidas de ciberseguridad adecuadas.

Cómo impedir un ataque DDoS

Es fundamental adoptar medidas preventivas contundentes para detectar y detener rápidamente un ataque DDoS sin que ello afecte, o afecte mínimamente, a las operaciones cotidianas.

Para la defensa contra ataques basados en DNS, se recomienda utilizar una solución con múltiples capas de protección contra DDoS. Los nodos DNS, componentes clave que gestionan la resolución de nombres de dominio, deberán incluir equipos de protección contra ataques DDoS para supervisar constantemente patrones de tráfico inusuales, como tráfico malicioso o un tráfico excesivo procedente de ubicaciones sospechosas. La detección precoz es fundamental.

La mayoría de los ataques de denegación de servicio distribuido son de menor magnitud y, a menudo, se pueden mitigar sin grandes interrupciones de la actividad. Técnicas como la limitación de velocidad y el filtrado de tráfico ayudan a gestionar estos ataques controlando, el volumen de solicitudes y bloqueando el tráfico malicioso.

Cuando se producen picos de tráfico a gran escala, el tráfico malicioso se desvía automáticamente a una red independiente diseñada para gestionar la demanda, una medida conocida como redundancia DNS. Esto permite aislar los posibles daños a la infraestructura DNS afectada. Una vez contenida la amenaza, el equipo de operaciones de seguridad, disponible las 24 horas del día, los 7 días de la semana, puede responder con mayor eficacia.

Cómo prevenir los ataques DDoS

La reducción de la superficie de ataque total de su empresa disminuiría las probabilidades de que los ciberdelincuentes la aprovechen y contribuiría a la prevención de ataques DDoS. Para mejorar sus defensas, plantéese seguir estas prácticas recomendadas:

reforzar la seguridad de los servicios interdependientes, como los proveedores de DNS y en la nube;

minimizar la conexión con dispositivos con Internet de las cosas (IoT) incorporado para limitar la posible exposición;

implantar medidas de seguridad para los empleados que trabajan a distancia, ya que las múltiples conexiones wifi aumentan la superficie de ataque;

utilizar una plataforma de seguridad que ofrezca una supervisión integral de su cartera de dominios, lo que le permitirá detectar y mitigar posibles puntos ciegos en materia de seguridad;

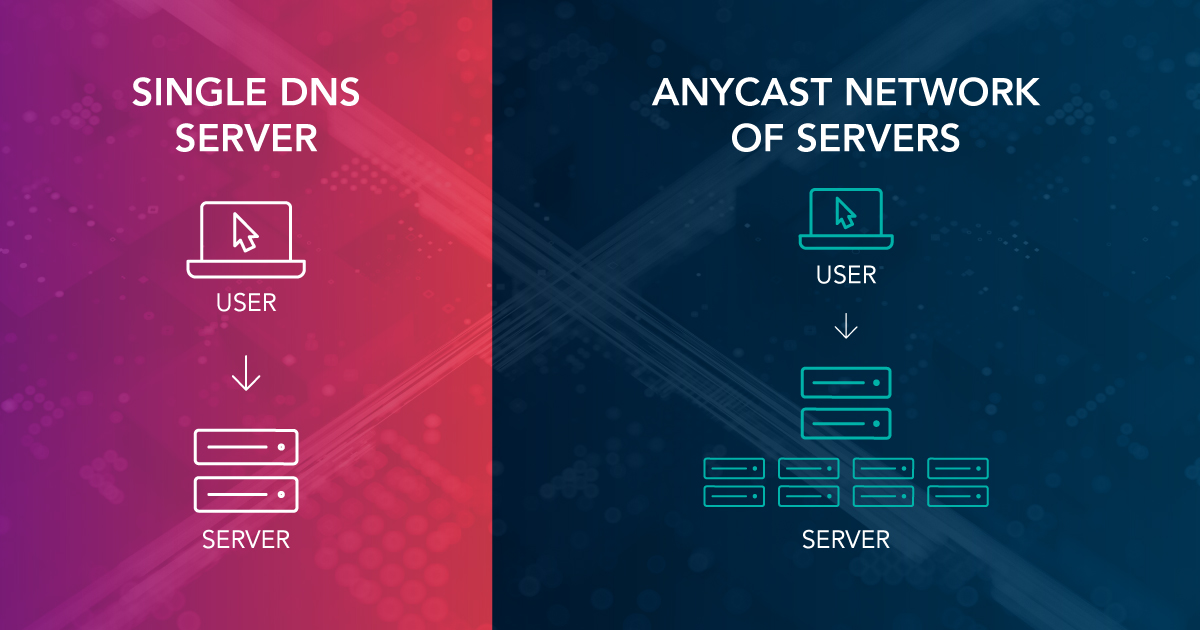

aprovechar la duplicación de DNS mediante una red con múltiples nodos principales y de refuerzo distribuido por todo el mundo para una lograr una cobertura segura;

utilizar sistemas de protección integrada contra ataques DDoS y las extensiones de seguridad DNS (DNSSEC) para evitar el tráfico no deseado y otros ataques basados en DNS;

colaborar con un proveedor de servicios de seguridad que ofrezca soluciones como centros de limpieza de ataques DDoS, que filtran y eliminan el tráfico malicioso antes de que llegue a su red.

Proteja su DNS frente a ataques DDoS

Prepárese con antelación y proteja su empresa asegurándose de que su DNS sigue siendo seguro frente a los ataques de denegación de servicio distribuido. Nuestros servicios DNS para empresas, desarrollados por Vercara, combinan el enrutamiento Anycast, la mitigación de ataques DDoS integrada y la duplicación global para mantener el tiempo de actividad y evitar interrupciones en el servicio. Mediante una supervisión continua y las alertas automáticas, nuestra solución permite localizar puntos débiles y detectar posibles amenazas antes de que afecten a su empresa.

Preguntas frecuentes

Un ataque de denegación de servicio distribuido satura un sitio web, servidor o red con tráfico excesivo, lo que interrumpe el funcionamiento normal y hace que los servicios en línea no estén disponibles para los usuarios reales.

Los ataques DDoS son ilegales en la mayoría de los países y pueden acarrear sanciones graves, incluyendo multas y cargos penales. En muchos países, se consideran delitos informáticos en virtud de la legislación que prohíbe la intromisión no autorizada en sistemas informáticos.

Los primeros indicadores de un ataque DDoS son un repentino aumento del tráfico, un rendimiento lento del sitio web, cortes inesperados y la imposibilidad de acceder a los servicios en línea. Las herramientas de supervisión de la seguridad permiten detectar patrones de tráfico inusuales asociados a un ataque.

Sí, las empresas pueden mitigar los ataques DDoS mediante la limitación de la velocidad, el filtrado del tráfico y los servicios de mitigación de DDoS, que detectan y bloquean el tráfico malicioso antes de que llegue a la infraestructura más importante. La implementación de la duplicación del DNS también resulta útil al distribuir las consultas de DNS entre varias redes, lo que reduce el riesgo de un único punto de fallo durante un ataque.

Un ataque DDoS puede interrumpir las operaciones comerciales, repercutir en los ingresos y perjudicar la reputación de la marca. Las empresas deberán contar con un plan de mitigación que incluya servicios de protección contra ataques DDoS, duplicación de redes y estrategias de respuesta ante posibles ataques.

Recursos relacionados

Monitoring Marketplaces:

Image AI Available Now to Identify Brand Threats

6 Ways to Strengthen DNS Security

Domain Security Checklist

Formular una consulta

Todos los campos marcados con * son obligatorios.