DDoS攻撃とは?

分散型サービス拒否攻撃(DDoS攻撃)では、悪意のある攻撃者がネットワーク、サービス、またはアプリケーションに対して異常な量のトラフィックを集中的に送りつけ、正当なユーザーからのリクエストを事実上遮断します。攻撃対象となるシステムには、コンピューター、ネットワークリソース、スマートスピーカーやウェアラブルデバイスなどのモノのインターネット(IoT)デバイスなどが含まれます。近年、この種のサイバー攻撃は頻度、規模、複雑性を増してきています。

DDoS攻撃は違法か?

はい、DDoS攻撃は数百万ドルもの損害をもたらしているサイバー犯罪です。例えば、米国では、ハッカーやその他の個人が、こうした攻撃を実行したことで連邦刑事犯罪で起訴されています。その他多くの国々でも同様の法律が定められています。

主要なショッピングシーズンなど、顧客トラフィックが急増した場合、ウェブサイトは過負荷状態に陥り、ホスティング環境や サイトが速度低下やクラッシュを引き起こす可能性があります。しかし、乗っ取られたデバイス群によるネットワークを介した計画的な妨害行為は犯罪となります。

DDoS攻撃は、どのように行われるのか?

単一のオンライン接続のみを使用して機械やネットワークを機能不全に陥らせるのがサービス拒否(DoS)攻撃ですが、分散型サービス拒否(DDoS)攻撃は、ボットネットと呼ばれる複数の感染した機械を駆使し、被害者のインフラに大量のトラフィックを送り込み、壊滅的な障害を引き起こす可能性があります。サイバー犯罪者は、マルウェア(悪意のあるソフトウェア)を用いてこれらのボットネットをコントロールし、標的に大量のネットワークトラフィック(多くの場合、悪意のあるパケットの形で)を集中的に送り込むよう指示します。DDoS攻撃は負荷を多数の侵害されたデバイスに分散させるため、標準的なDoS攻撃よりも対策がはるかに困難です。

技術的な観点では、パケットはインターネット上で伝送されるデータの基礎単位となります。ウェブページの読み込み、動画のストリーミング、メールの送信など、あらゆるやり取りは、サーバーとユーザー間でパケットが伝送されることに依存しています。DDoS攻撃では、ボットネットが圧倒的な量のパケットを生成し、標的の帯域幅、処理能力、接続制限を枯渇させることで、オンラインサービスを事実上機能停止に追い込みます。

ドメイン名自体は通常、DDoS攻撃の直接的な標的とはなりませんが、ドメイン名システム(DNS)サーバーやそれを支えるインフラが攻撃を受けた場合、深刻な影響を受ける可能性があります。ドメインにアクセス不能となる分散型サービス拒否(DDoS)攻撃は、業務の混乱、顧客アクセス遮断、企業の評判低下を引き起こす恐れがあります。

DDoS攻撃の種類

分散型サービス拒否攻撃にはさまざまな種類が存在しますが、そのほとんどは以下の一般的な攻撃タイプに分類できます。

アプリケーション層攻撃(レイヤ7攻撃とも呼ばれる)は、ユーザーとアプリケーションが相互作用するオープンシステム相互接続(OSI)モデルの最高層を標的とします。この層では、ウェブページの読み込みやデータベースクエリの管理といった処理が行われます。攻撃者は、一見正当なリクエストを過剰な数でアプリケーションに送りつけ、過剰なネットワークトラフィックを発生させます。これによりサーバーリソースが枯渇し、サービスの中断を引き起こします。

プロトコル攻撃(状態枯渇攻撃とも呼ばれる)は、トランスポート層およびネットワーク層(OSIモデルのレイヤ3および4)における通信プロトコルの脆弱性を悪用します。このような攻撃は、ファイアウォール、ロードバランサー、サーバーなどのメモリや接続状態テーブルといった有限リソースを消費することを目的としています。中には、システムがネットワークトラフィックを処理する方法を利用し、不正な形式のパケットや戦略的に作成されたパケットを送信するものもあれば、接続処理を操作してボトルネックを生成するものもあります。プロトコル攻撃は必ずしも深い技術的知識を必要としないため、比較的よく見られる攻撃です。

ボリューム型攻撃、(ネットワークベース攻撃とも呼ばれる)は、DDoS攻撃の中で最も一般的かつよく知られた種類であり、標的の可用帯域幅を圧倒することが目的です。これらの攻撃では、標的に大量のリクエストを集中的に送り、反射や増幅技術を用いてトラフィック量を拡大させることが多々あります。その一例がDNS増幅攻撃であり、攻撃者はオープンなDNSリゾルバを悪用し、偽装した小さなクエリを送信することより、被害者のIPアドレス宛てに、はるかに大きな応答パケットが生成される仕組みです。こうした応答の膨大な量がネットワークを飽和状態に陥らせ、正当なトラフィックの通過を困難にします。

サイバー犯罪者は、これらの手法を任意に組み合わせてマルチベクター攻撃を形成することがあり、さまざまな層を同時に標的とすることで攻撃の複雑さと深刻度を高めます。

DNS増幅攻撃の阻止方法など、詳細については当社のラーニングペーパー「DNSセキュリティを強化する6つの方法」をご覧ください。

DDoS攻撃の影響

常にオンラインである現代社会において、組織はたとえ短時間の予期せぬダウンタイムであっても深刻な影響を受ける可能性があります。直後の影響として、企業は顧客からの収益損失、従業員の生産性低下、そしてセキュリティ脆弱性の解決に伴う潜在的なコスト増を余儀なくされる恐れがあります。

重大なインシデントは、ブランドイメージの毀損、顧客信頼の喪失、他のセキュリティ上の欠陥が敵対者に露呈するリスク、さらにDDoS攻撃の防止策が不十分であったと認められた場合の法的責任など、長期的な影響を及ぼす可能性があります。

エンタープライズレベル DDoS防御

分散型サービス拒否攻撃は、実施が容易かつ低コストであるため、オンラインビジネスを妨害する目的でDNSシステムに対する攻撃としてますます一般的になってきています。DNSはドメイン名をIPアドレスに変換する役割を担い、極めて深刻な標的となり得るため、適切なサイバーセキュリティ対策を講じる必要があります。

DDoS攻撃を阻止する方法

日常業務への影響を最小限もしくは全く無い状態に抑えながら、DDoS攻撃を迅速に検出して阻止するには、強力な予防措置が不可欠です。

DNSベースの攻撃を防御するには、複数層のDDoS保護を備えたソリューションの使用をお勧めします。ドメイン名解決を処理する主要な構成要素であるDNSノードには、不正なトラフィックや不審な場所からの大量のトラフィックなど、異常なトラフィックパターンを常にモニタリングするDDoS攻撃軽減機能が組み込まれている必要があります。早期発見が鍵です。

分散型サービス拒否攻撃の大半は小規模であり、多くの場合、大きな混乱を招くことなく緩和することが可能です。レート制限やトラフィックフィルタリングなどの方法は、リクエスト量をコントロールし悪意のあるトラフィックを遮断することで、こうした攻撃に効果的に対処します。

大規模なトラフィック急増時には、悪意のあるトラフィックを自動的に、負荷処理が可能な専用のネットワークへ迂回させる必要があり、この対策はDNS冗長化として知られています。これにより、標的となったDNSインフラストラクチャへの潜在的な損害を隔離することができます。脅威が封じ込められると、年中無休のセキュリティ運用チームがより効果的に対応できるようになります。

DDoS攻撃を防ぐ方法

組織全体の攻撃対象領域を縮小することで、サイバー犯罪者による攻撃の機会を削減し、DDoS攻撃の防止につながります。防御体制を強化するため、以下のベストプラクティスをおすすめします:

DNSやクラウドプロバイダーなど、相互依存サービスのセキュリティ強化

IoTデバイスとの接続を最小限に抑えることによる、潜在的なリスクの制限

複数のWi-Fi接続による攻撃対象領域増大に対処した、リモート従業員向けのセキュリティ対策の実施

ドメインポートフォリオの包括的な監視、および潜在的なセキュリティ上の死角を特定・軽減するセキュリティプラットフォームを運用

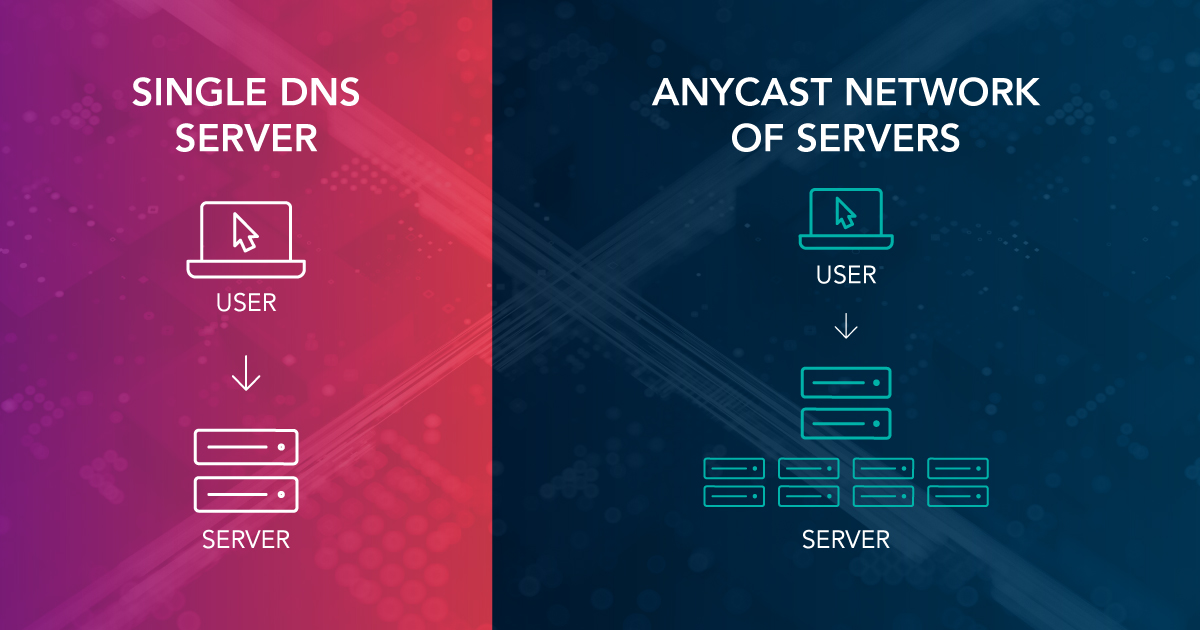

信頼性の高いカバレッジの実現を目指し、世界中に複数のプライマリノードとバックアップノードを配置したネットワークによるDNS冗長性を活用

不要なトラフィックやその他のDNSベースの攻撃からの保護を目的とした、組み込み式DDoS防御およびDNSセキュリティ拡張機能(DNSSEC)の活用

DDoSスクラビングセンターなどのサービスを提供するセキュリティプロバイダーと提携し、悪意のあるトラフィックがネットワークに到達する前にフィルタリングして削除

DNSをDDoS攻撃から守る

事前に計画を立て、分散型サービス拒否攻撃の脅威に対してDNSの耐性を維持できるようにすることで、事業を保護します。Vercaraを搭載した当社のエンタープライズクラスのDNSサービスは、Anycastルーティング、組み込み式DDoS攻撃軽減機能、グローバル冗長性を組み合わせて稼働時間を維持し、サービスの中断を防止します。継続的なモニタリングとアラートの自動化により、当社のソリューションは脆弱性の特定と潜在的な脅威の検知をサポートし、お客様のビジネスへの影響を未然に防ぎます。

よくある質問(FAQ)

分散型サービス拒否攻撃(DDoS攻撃)は、過剰なトラフィックによってウェブサイト、サーバー、またはネットワークを機能不全に陥らせ、正常な運用を妨げ、正当なユーザーがオンラインサービスを利用できないようにします。

DDoS攻撃はほとんどの国で違法であり、罰金や刑事告発を含む厳しい罰則の対象となる可能性があります。多くの法域では、コンピュータシステムへの不正な干渉を禁止する法律のもと、これらをサイバー犯罪として分類しています。

DDoS攻撃の兆候としては、トラフィックの急激な増加、ウェブサイトの動作遅延、予期せぬサービス停止、オンラインサービスへのアクセス不能などが挙げられます。攻撃に起因する異常なトラフィックパターンを検知するには、セキュリティモニタリングツールが有効です。

企業はレート制限、トラフィックフィルタリング、およびDDoS攻撃軽減サービスを活用することで、悪意のあるトラフィックが重要なインフラに到達する前に検知・遮断し、DDoS攻撃を軽減することが可能です。DNS冗長性を実装することにより、DNSクエリを複数のネットワークに分散させ、攻撃時に単一障害点が発生するリスクが軽減されます。

DDoS攻撃が成功した場合、業務の停止、収益への影響、ブランドイメージの毀損といった深刻な被害をもたらす可能性があります。企業は、DDoS攻撃軽減サービス、ネットワークの冗長化、インシデント対応戦略などを含む、事前の対策計画を策定しておく必要があります。

関連リソース

Monitoring Marketplaces:

Image AI Available Now to Identify Brand Threats

6 Ways to Strengthen DNS Security

Domain Security Checklist

問い合わせる

* でマークされたすべてのフィールドは必須項目です。