Qu’est-ce qu’une attaque DDoS ?

Lors d’une attaque par déni de service distribué, un acteur malveillant submerge un réseau, un service ou une application avec des volumes de trafic anormalement élevés, ce qui bloque efficacement les requêtes des utilisateurs légitimes. Les systèmes exploités peuvent inclure des ordinateurs, des ressources en réseau et des appareils connectés à l’Internet des objets (IoT), tels que les enceintes connectées et les appareils portables. La fréquence, l’ampleur et la complexité de ces types de cyberattaques sont en augmentation ces dernières années.

Les attaques DDoS sont-elles illégales ?

Oui, les attaques DDoS sont des cybercrimes qui ont causé des millions de dollars de dommages. Par exemple, aux États-Unis, des cybercriminels et d’autres personnes ont été poursuivis pour infractions pénales fédérales en raison de leurs agissements. De nombreux autres pays ont adopté des lois similaires.

Un site Web peut être surchargé par un pic réel de trafic client, par exemple lors d’une période de soldes importante, entraînant un ralentissement ou un blocage de l’environnement d’hébergement ou du site. Cependant, une perturbation préméditée causée par un réseau d’appareils piratés constitue un délit.

Comment fonctionnent les attaques DDoS ?

Une attaque par déni de service (DoS) utilise une seule connexion Internet pour saturer une machine ou un réseau, tandis qu’une attaque par déni de service distribué (DDoS) exploite plusieurs machines infectées, appelées réseaux de machines zombies, pour inonder l’infrastructure de la victime et, à termes, provoquer une panne de grande ampleur. Les cybercriminels prennent le contrôle de ces réseaux de machines zombies à l’aide de maliciels (logiciels malveillants) et leur ordonnent de bombarder la cible avec d’énormes quantités de trafic réseau, souvent sous la forme de paquets malveillants. Comme les attaques DDoS répartissent la charge sur de nombreux appareils compromis, elles sont beaucoup plus difficiles à contrer que les attaques DoS classiques.

Techniquement, les paquets sont les unités fondamentales de données qui circulent sur Internet. Chaque interaction, telle que le chargement d’une page Web, la diffusion d’une vidéo en continu ou l’envoi d’un e-mail, repose sur la transmission de paquets entre les serveurs et les utilisateurs. Lors d’une attaque DDoS, les réseaux de machines zombies génèrent un flux massif de paquets qui épuisent la bande passante, la puissance de traitement ou les limites de connexion de la cible, paralysant ainsi efficacement les services en ligne.

Bien que les noms de domaine ne soient généralement pas la cible directe des attaques DDoS, ils peuvent être gravement affectés lorsque les serveurs DNS (Domain Name System) ou les infrastructures qui les soutiennent sont attaqués. Une attaque par déni de service distribué qui empêche l’accès à un nom de domaine peut perturber les activités commerciales, bloquer l’accès des clients et nuire à la réputation d’une entreprise.

Types d’attaques DDoS

Bien qu’il existe un plus grand nombre de catégories d’attaques par déni de service distribué, la plupart peuvent être regroupées dans ces catégories principales.

Les attaques de la couche applicative, parfois appelées attaques de la couche 7, ciblent la couche la plus élevée du modèle OSI (Open Systems Interconnection), où se déroulent les interactions entre les utilisateurs et les applications. Cette couche gère des tâches telles que le chargement de pages Web et la gestion des requêtes de base de données. Les cybercriminels inondent une application d’un nombre écrasant de requêtes apparemment légitimes, générant un trafic réseau excessif qui épuise les ressources du serveur et provoque des interruptions de service.

Les attaques protocolaires, parfois appelées attaques par épuisement des tables d’état, exploitent les vulnérabilités des protocoles de communication au niveau des couches transport et réseau (couches 3 et 4 du modèle OSI). Ces attaques visent à épuiser les ressources limitées telles que la mémoire ou les tables d’état des connexions dans les pare-feu, les équilibreurs de charge ou les serveurs. Certaines consistent à envoyer des paquets malformés ou stratégiquement conçus qui exploitent la manière dont un système traite le trafic réseau, tandis que d’autres manipulent la gestion des connexions pour créer des goulots d’étranglement. Les attaques protocolaires ne nécessitant pas toujours des connaissances techniques approfondies, elles, sont relativement courantes.

Les attaques volumétriques, également appelées attaques réseau, sont le type d’attaque DDoS le plus répandu et le plus connu. Elles visent à saturer la bande passante disponible d’une cible. Ces attaques consistent à inonder la cible d’une énorme quantité de requêtes, souvent à l’aide de techniques de réflexion et d’amplification afin d’augmenter le volume de trafic. Un exemple est l’amplification DNS, où un attaquant exploite des résolveurs DNS ouverts en envoyant de petites requêtes usurpées qui génèrent des paquets de réponse beaucoup plus volumineux dirigés vers l’adresse IP de la victime. Le volume considérable de ces réponses sature le réseau et empêche le trafic légitime de passer.

Un cybercriminel peut utiliser n’importe quelle combinaison de ces méthodes pour former une attaque multivectorielle, augmentant ainsi la complexité et la gravité de l’attaque en ciblant plusieurs couches à la fois.

Pour en savoir plus sur la manière de bloquer les attaques par amplification DNS, et bien plus encore, consultez notre article scientifique intitulé « 6 façons de renforcer la sécurité DNS ».

Conséquences des attaques DDoS

Dans le monde connecté d’aujourd’hui, une entreprise peut pâtir ne serait-ce que d’une brève interruption de service imprévue. Aussitôt après, elle peut s’attendre à une diminution de son chiffre d’affaires, à une baisse de la productivité de ses employés et à des frais potentiels liés à la résolution des failles de sécurité.

Un incident grave peut avoir des répercussions à long terme, telles que la détérioration de l’image de marque, la perte de confiance des clients, l’exposition d’autres failles de sécurité à des adversaires et la responsabilité juridique si l’entreprise est jugée coupable de ne pas avoir pris les mesures adéquates pour prévenir l’incident DDoS.

Protection contre les attaques DDoS en entreprise

Les attaques par déni de service distribué sont faciles et peu coûteuses à mener, si bien qu’elles sont de plus en plus courantes contre les systèmes DNS afin de perturber les activités en ligne. Le DNS convertit les noms de domaine en adresses IP, ce qui en fait une cible critique. Il est donc indispensable de prendre les mesures de cybersécurité appropriées.

Comment arrêter une attaque DDoS

La mise en place de mesures préventives efficaces est essentielle pour détecter et interrompre rapidement une attaque DDoS sans impact, ou presque, sur les activités quotidiennes.

Pour vous défendre contre les attaques DNS, nous vous recommandons de recourir à une solution dotée de plusieurs niveaux de protection DDoS. Les nœuds DNS, composants clés qui gèrent la résolution des noms de domaine, doivent être équipés d’un dispositif de protection DDoS afin de surveiller en permanence les modèles de trafic inhabituels, tels que le trafic malformé ou le trafic élevé provenant d’emplacements suspects. Il est important de pouvoir déceler les problèmes au plus vite.

La plupart des attaques par déni de service distribué sont de moindre envergure et peuvent souvent être atténuées sans perturbation majeure. Des techniques telles que la limitation du débit et le filtrage du trafic permettent de gérer ces attaques en contrôlant le volume des requêtes et en bloquant le trafic malveillant.

En cas de pics de trafic à grande échelle, le trafic malveillant doit être automatiquement redirigé vers un réseau distinct, spécialement conçu pour gérer la charge, une mesure connue sous le nom de redondance DNS. Celle-ci permet d’isoler les dommages potentiels à l’infrastructure DNS ciblée. Une fois la menace contenue, une équipe de sécurité opérationnelle disponible 24 heures sur 24 et 7 jours sur 7 peut alors intervenir plus efficacement.

Comment empêcher les attaques DDoS

Réduire la surface d’attaque globale de votre entreprise limite le champ d’action des cybercriminels et contribue à lutter contre les attaques DDoS. Pour renforcer vos défenses, adoptez ces bonnes pratiques :

Renforcez la sécurité des services interdépendants, tels que les fournisseurs DNS et Cloud

Réduisez au maximum la connexion avec les appareils IdO afin de limiter les risques potentiels

Mettez en place des mesures de sécurité pour les employés travaillant à distance car les connexions Wi-Fi multiples augmentent la surface d’attaque

Utilisez une plateforme de sécurité qui offre une surveillance complète de votre portefeuille de noms de domaine afin d’identifier et d’atténuer les failles de sécurité potentielles

Exploitez la redondance DNS en utilisant un réseau comportant plusieurs nœuds primaires et nœuds de sauvegarde à travers le monde pour une protection plus efficace

Utilisez la protection DDoS intégrée et les extensions de sécurité DNS (DNSSEC) pour vous prémunir du trafic indésirable et d’autres attaques DNS

Collaborez avec un fournisseur de sécurité proposant des services tels que des centres de nettoyage DDoS qui filtrent et suppriment le trafic malveillant avant qu’il n’atteigne votre réseau

Défendre votre DNS contre les attaques DDoS

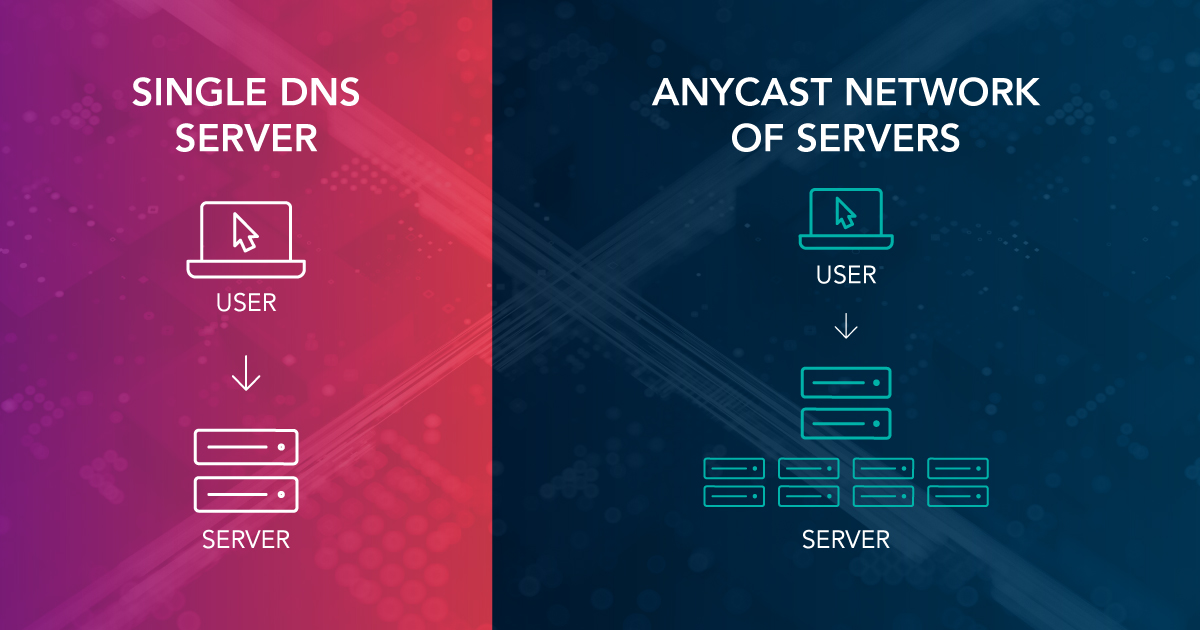

Anticipez et protégez votre entreprise en veillant à ce que votre DNS demeure résilient face aux attaques par déni de service distribué. Nos services DNS corporate professionnels, optimisés par Vercara, combinent le routage Anycast, l’atténuation DDoS intégrée et la redondance mondiale pour assurer la continuité des activités et empêcher les interruptions de service. Grâce à une surveillance continue et à des alertes automatisées, notre solution permet d’identifier les failles et de détecter les menaces potentielles avant que ces dernières ne nuisent à votre entreprise.

Foire aux questions (FAQ)

Une attaque par déni de service distribué surcharge un site Web, un serveur ou un réseau par un trafic excessif, interrompant ainsi le fonctionnement normal des services en ligne et les rendant inaccessibles aux internautes.

Les attaques DDoS sont illégales dans la plupart des pays et peuvent entraîner des sanctions sévères, notamment des amendes et des poursuites pénales. De nombreuses juridictions les classent dans la catégorie des cybercrimes en vertu des lois qui interdisent toute ingérence non autorisée dans les systèmes informatiques.

Parmi les caractéristiques d’une attaque DDoS, citons une augmentation soudaine du trafic, un ralentissement des performances du site Web, des pannes imprévues et une incapacité à accéder aux services en ligne. Les systèmes de surveillance de la sécurité peuvent aider à détecter les flux de trafic anormaux caractéristiques d’une attaque.

En effet, les entreprises peuvent atténuer les attaques DDoS en utilisant la limitation de débit, le filtrage du trafic et des services d’atténuation des attaques DDoS qui détectent et bloquent le trafic malveillant avant qu’il n’atteigne les infrastructures vitales. La mise en place d’une redondance DNS contribue également à répartir les requêtes DNS sur plusieurs réseaux, réduisant ainsi le risque d’un point de défaillance unique en cas d’attaque.

Une attaque DDoS réussie peut perturber les activités commerciales, impacter les revenus et nuire à la réputation de la marque. Les entreprises doivent mettre en place une stratégie d’atténuation des risques, notamment des services de protection contre les attaques DDoS, une redondance du réseau et des mesures d’intervention en cas de crise.

Ressources connexes

Monitoring Marketplaces:

Image AI Available Now to Identify Brand Threats

6 Ways to Strengthen DNS Security

Domain Security Checklist

Soumettre une demande

Tous les champs marqués d’un * doivent être remplis.